1 Minute

Infostealer tarnt sich als Google Authenticator

Eine als Google Authenticator getarnte, digital signierte Malware namens DeerStealer wird derzeit über GitHub verteilt. Die Infektionskette beginnt mit einer gefälschten Google-Website, die auf das GitHub-Repository leitet, von der die Schadsoftware geladen und ausgeführt wird. Für die Abwehr stehen unter anderem YARA-Regeln bereit.

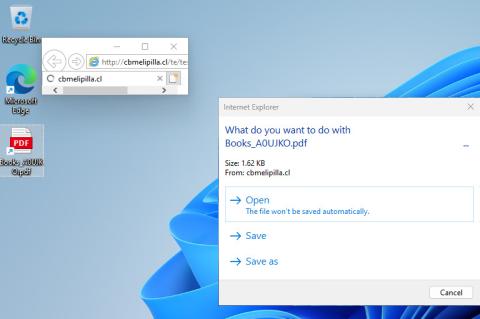

Die Malware nutzt eine für "Reedcode Ltd" digital signierte Anwendung und imitiert die Applikation "Google Authenticator". Sie stammt aus dem GitHub-Repository "github[.]com/ggle24/ggle2" und sendet gestohlene Daten an einen Telegram-Nutzer namens "fedor_emeliyanenko_bog". Die Informationen werden dabei in PKZIP-Archiven verpackt und über HTTP POST-Anfragen übertragen.

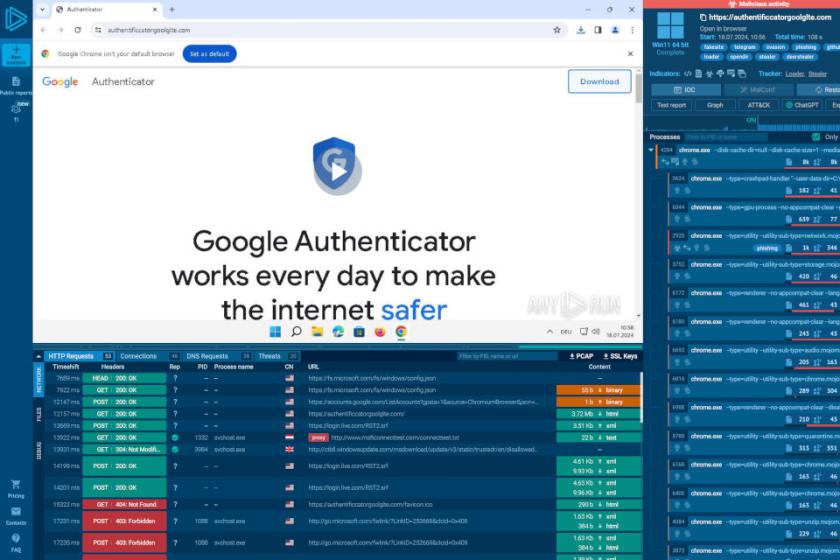

Die von den Angreifern gefälschte Website "authentificcatorgoolglte[.]com" imitiert dabei die legitime Seite "safety[.]google/intl/en_my/cybersecurity-advancements" und soll die Besucher dazu verleiten, den Schädling herunterzuladen. Der gesamte Kommunikationsprozess und die gefälschten Websites wurden ausgestaltet, um die Opfer zu täuschen und die Infektion möglichst zu verbergen.

Die Security-Plattform ANY.RUN, die auf den Stealer in einem Beitrag auf X hingewiesen hat, stellt YARA-Regeln bereit, die bei der Erkennung des Schadcodes helfen sollen. Wie der Angriff konkret abläuft, lässt sich zudem auf der Plattform nachvollziehen.