1 Minute

Sicherheitslücke in Outlook

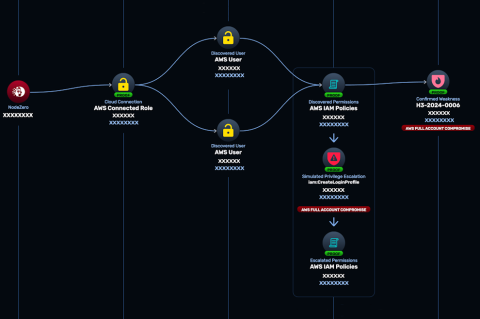

Das Sicherheitslabor von Hornetsecurity, Security Lab, hat eine gravierende Sicherheitslücke in Microsoft Outlook entdeckt, die derzeit von Cyberkriminellen ausgenutzt wird. Die Schwachstelle ermöglicht es einem nicht autorisierten Angreifer, Systeme mit einer speziell gestalteten E-Mail zu kompromittieren. Durch diese bösartige E-Mail erhält er unbefugten Zugriff auf die Anmeldedaten des Empfängers.

Die Sicherheitslücke wird bereits durch das Abrufen und Verarbeiten einer bösartigen E-Mail durch den Outlook-Client initiiert. So kann es zu einem Angriff kommen, noch bevor die E-Mail im Vorschaufenster angezeigt wird. Der Angreifer leitet sein Opfer in eine durch ihn kontrollierte Umgebung.

Das führt dazu, dass der Net-NTLMv2-Hash des Opfers, ein Challenge-Response-Protokoll, das für die Authentifizierung in Windows-Umgebungen verwendet wird, preisgegeben wird. Diese Informationen kann der Angreifer an einen anderen Service weiterleiten und sich so als das Opfer authentifizieren und das System noch weiter gefährden.

Der Angriff erweist sich als wenig komplex und wurde laut Microsoft bereits in der Praxis beobachtet. Die Schwachstelle wurde für Angriffe auf europäische Regierungs-, Militär-, Energie- und Transportunternehmen genutzt. Erstmals wurde Microsoft von CERT-UA (Computer Emergency Response Team für die Ukraine) über CVE-2023-233397 in Kenntnis gesetzt.

"Nachdem bereits erste Proof-of-Concepts veröffentlicht wurden, ist davon auszugehen, dass die Angriffe auf die Sicherheitslücke CVE-2023-23397 zunehmen werden", erklärt Umut Alemdar, Head of Security Lab bei Hornetsecurity. "Wir empfehlen daher allen Nutzern von Microsoft Outlook, die von Microsoft bereitgestellten Sicherheits-Patches so schnell wie möglich zu installieren."